- Perimeter 81 ist eine Fernzugriffslösung, die die Cybersicherheit Ihres Unternehmens sowie die Arbeitsfunktionalität verbessert.

- Dieses Tool verfügt über erweiterte Datenverschlüsselungsfunktionen sowie eine Cloud-Sicherheitsimplementierung.

- Die Software ermöglicht es Ihnen, sich jederzeit über eine Reihe von Geräten und Standorten hinweg zu verbinden.

In einer Zeit, in der die Arbeit von zu Hause aus zu einem Ankerpunkt der Wirtschaft geworden ist, war es noch nie so wichtig, dass Unternehmen bei jedem Schritt eine strenge Cybersicherheit aufrechterhalten.

Stellen Sie sich vor, Sie könnten Ihren Mitarbeitern jederzeit und überall auf der Welt nahtlosen, sicheren Fernzugriff auf Ihr Unternehmensnetzwerk oder gemeinsam genutzte Ressourcen gewähren.

Und das alles ohne Unmengen an komplizierter Technik und übermäßig schwierigen Netzwerken. Immer aktives VPN bietet eine Schlüsselkomponente, um diesen Traum zu verwirklichen.

Viele Menschen haben VPNs nur als etwas erlebt, das von Spielern verwendet wird, und es ist üblich, es als eine komplexe, mit Fachjargon gefüllte Umgebung wahrzunehmen, die nur diejenigen nutzen können, die in der IT arbeiten.

Es gibt jedoch viele moderne, intuitive Lösungen, die Unternehmen dabei helfen, die Nutzung von VPNs zu rationalisieren, während sich die Mitarbeiter dennoch auf ihre Kernarbeit konzentrieren können.

Heute werfen wir einen Blick auf Perimeter 81 und wie es sowohl die Cybersicherheit von Unternehmen als auch die Arbeitsfunktionalität verbessern kann.

Was ist Perimeter 81 und wie kann es Ihnen helfen?

Fernzugriffs-VPNs wie Perimeter 81 ermöglichen Mitarbeitern den Zugriff auf Unternehmensdaten und -infrastruktur in der Cloud, jedoch über eine vollständig gesicherte Verbindung, die das Cybersicherheitsrisiko verringert.

Die Benutzererfahrung ist, als ob sie im Büro wären und lokale Server verwenden. Dies ermöglicht ein hervorragendes Gleichgewicht zwischen Sicherheit und Benutzererfahrung.

Bis vor kurzem war die meiste Netzwerksicherheit physisch und standortzentriert und konnte sich nicht einfach an Remote-Arbeiten anpassen.

Cloud-Umgebungen und SaaS-Dienste waren entweder nur im Büro zugänglich oder nicht vorhanden.

Bei der schnellen Umstellung auf Heimarbeit bedeutete dies eine Anfälligkeit für Cyberangriffe über ungesicherte Heimverbindungen, während die Mitarbeiter immer noch nicht unterstützt und der Zugriff auf wichtige Arbeitsressourcen nicht ermöglicht wurden.

Perimeter 81 bietet sofortige Bereitstellung, einheitliches Management und 360-Grad-Sichtbarkeit, um ein schnelles, sicheres und skalierbares Produkt zu gewährleisten, das die Sicherheit erhöht und den Mitarbeitern hilft, produktiv zu arbeiten.

Was sind die Hauptmerkmale von Perimeter 81?

1. Datenverschlüsselung

Durch erstklassige Verschlüsselung und Tunneling stellt Perimeter 81 sicher, dass die übertragenen Daten sicher sind, egal wohin oder welches Gerät sie sendet. Nur autorisierte Verbindungen sind erlaubt

2. Cloud-Sicherheit

Die Sicherheit von Zugangspunkten zum Netzwerk ist ein zentrales Anliegen bei der Verwendung von Cloud-Lösungen. Perimeter 81 hilft, den Zugriff auf die Cloud-Umgebung zu sichern und erhöht die Sicherheit.

3. Sicherer, vollständiger Fernzugriff

Trotz dieser erstklassigen Sicherheitsfunktionen ermöglicht Perimeter 81 den Mitarbeitern, sich zu jeder Tageszeit über eine Reihe von Geräten und Standorten hinweg zu verbinden.

Als Always-On-VPN für den Fernzugriff können Mitarbeiter sicher auf das private Netzwerk des Unternehmens zugreifen und Daten sicher austauschen, auch in öffentlichen Netzwerken.

- Beste Fernsteuerungssoftware für Windows 11

- Beste Fernsteuerungssoftware für Windows 10/11

- So richten Sie VPN mit Remote Desktop unter Windows 10/11 ein

Wie kann ich Perimeter 81 verwenden?

Die Bereitstellung der Software sieht je nach Organisation etwas anders aus. Hier ist jedoch ein grober Überblick über die Schritte zur Verwendung von Perimeter 81:

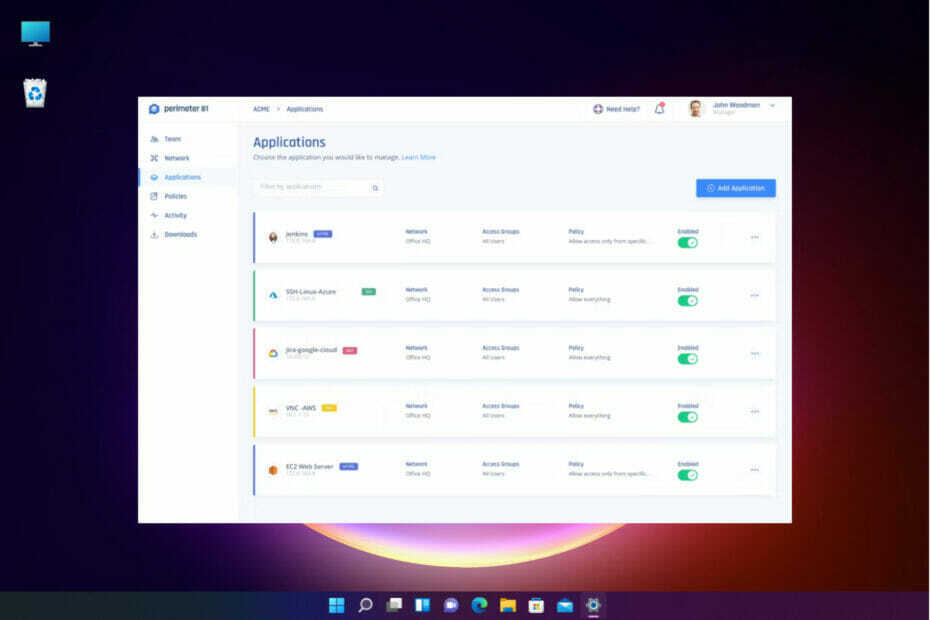

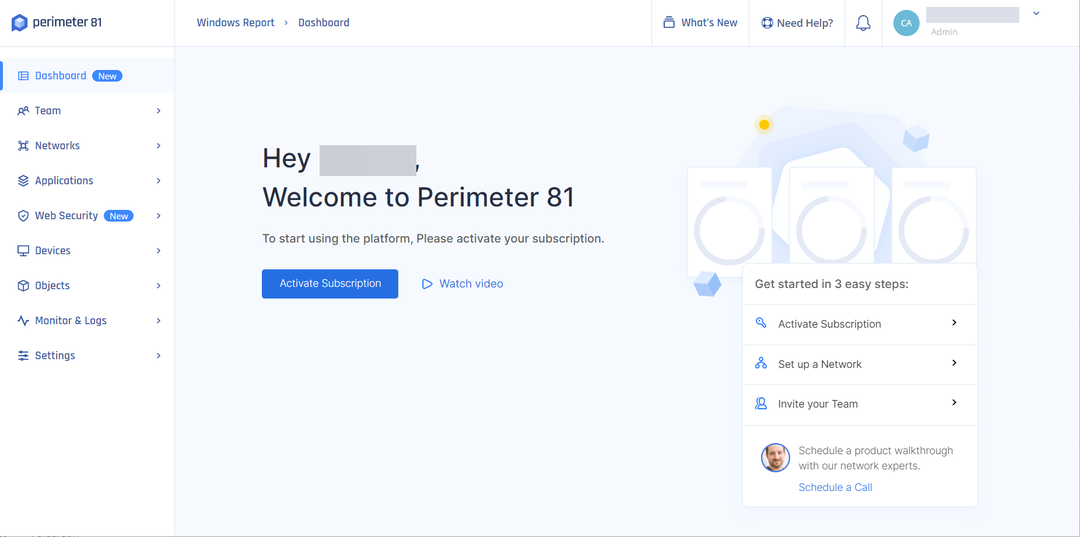

1. Richten Sie die Verwaltungsplattform in der Cloud ein

Hier verwaltet Ihr dediziertes IT-Personal das Team und legt Netzwerke und Berechtigungen fest. Sie können hier auch die Netzwerkaktivität überwachen.

Die allgemeine Benutzeroberfläche ist intuitiv, und Single-Sign-On-Integrationen, Zwei-Faktor-Authentifizierung und mobile Unterstützung sind integriert und an das Unternehmen anpassbar.

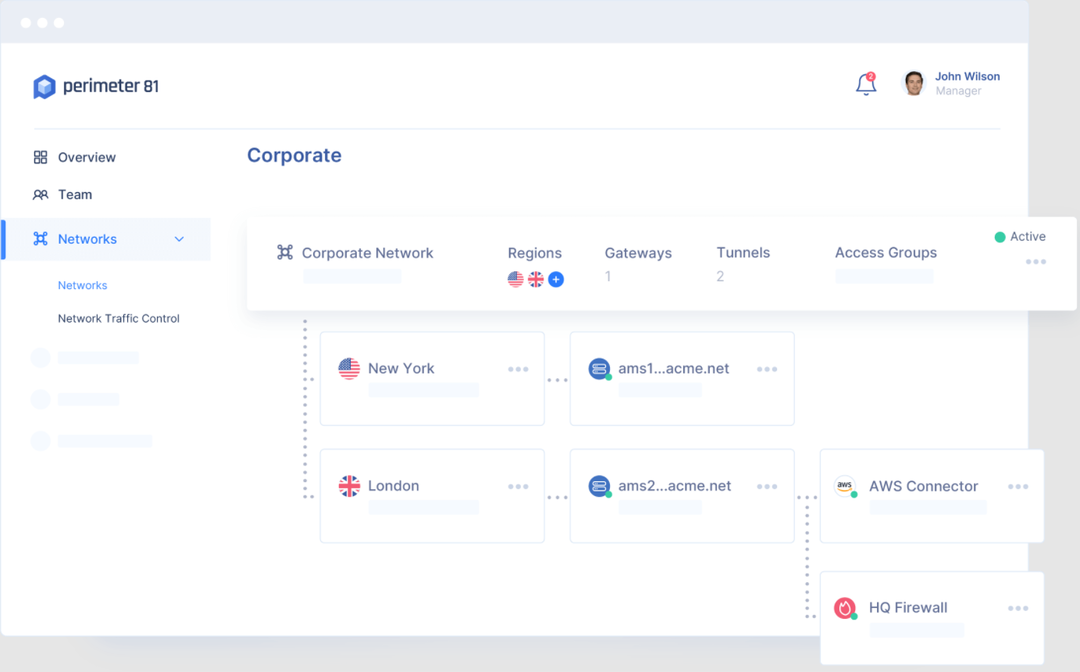

2. Richten Sie die Netzwerke und Berechtigungen ein

Jetzt wird eine mandantenfähige Cloud mit segmentierten Berechtigungen eingerichtet, die steuern, wer auf was in mehreren Netzwerken zugreifen kann. Diese können sich verbinden.

Stellen Sie sich entweder eine Zentrale mit nativen Firewalls oder einen vollständigen Cloud-Service mit IP-Whitelisting vor.

3. Agenten erstellen

Die Agentenmodule werden auf den mobilen oder PC-Geräten der Mitarbeiter installiert. Dadurch können sie mit einem Klick auf jedes lokale oder Cloud-Netzwerk zugreifen, egal wo sie sich befinden.

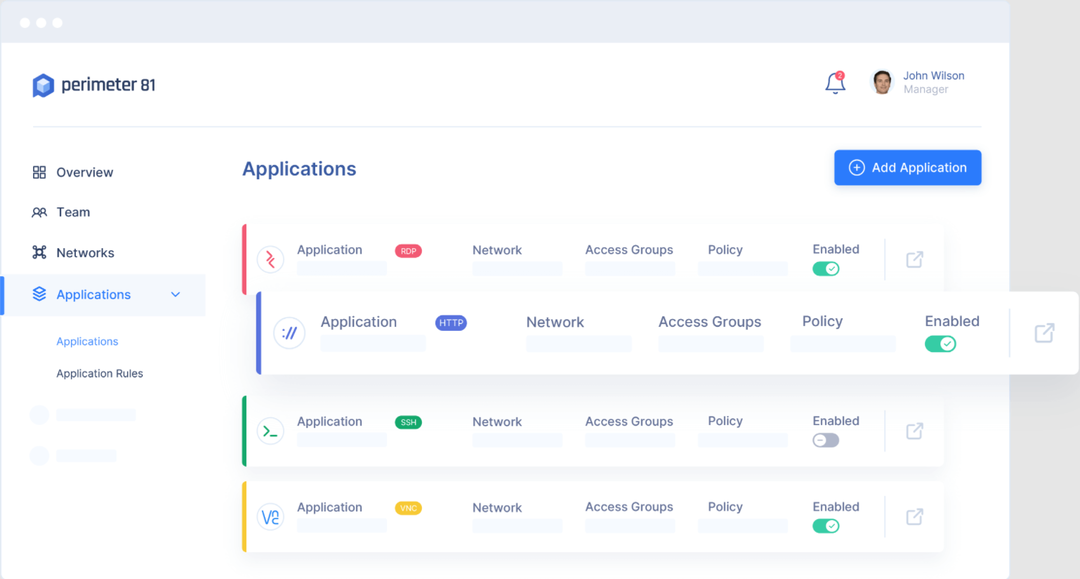

4. Zugriff auf Anwendungen ohne Agenten

Die Validierung des Benutzervertrauens und der Geräterichtlinie wird automatisch ausgeführt, um die Mitarbeiter zu autorisieren, bevor ihnen der Zugriff in einer sicheren Sitzung gewährt wird.

Die Sitzungen werden aufgezeichnet und überwacht, wenn Sie dieses Setup in Schritt 1 gewählt haben, und können vollständig überwacht werden. Anwendungen sind vom Netzwerk isoliert und verwenden Zero-Trust-Richtlinien.

Mit Perimeter 81 können Sie die Leistung eines ständig aktiven VPN nutzen, um kritische Unternehmensdaten zu schützen, ohne Ihre Benutzererfahrung zu beeinträchtigen oder die Produktivität zu verlangsamen.

Sie könnten auch an unserer Liste interessiert sein, einschließlich der beste Fernzugriffstools mit Sitzungsaufzeichnungsoption.

Wenn Sie Perimeter 81 bereits verwendet haben, teilen Sie Ihre Erfahrungen im Kommentarbereich unten mit.