- Ahora que la vulnerabilidad PrintNightmare terminó, era hora de una nueva.

- Un investigador descubrió una forma rápida y ordenada de obtener privilegios de administrador en cualquier dispositivo Windows.

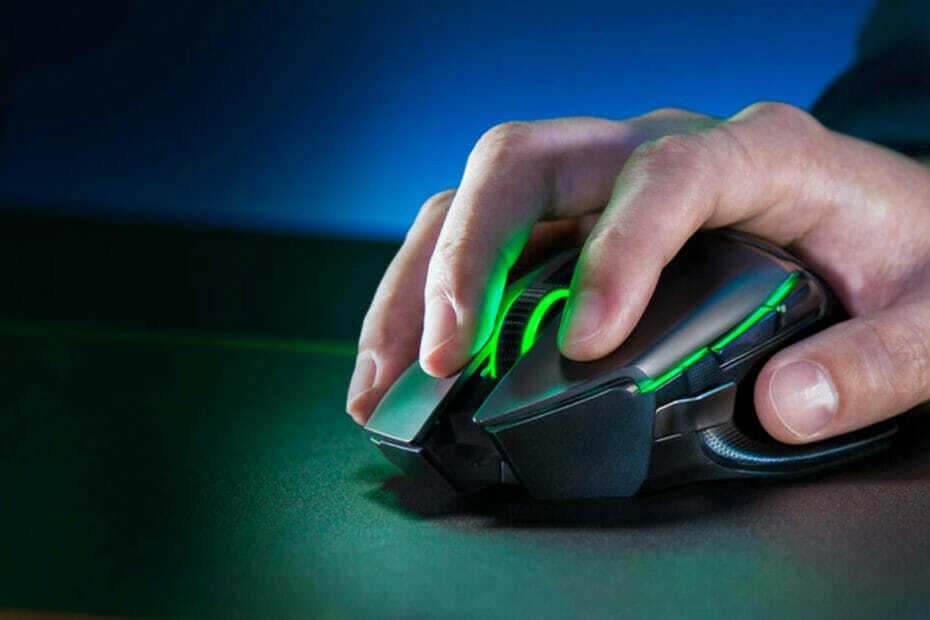

- Todo lo que necesita es un mouse Razer y está listo para comenzar después de enchufarlo.

- La empresa fue informada sobre este problema de seguridad y está trabajando para solucionarlo lo antes posible.

Hemos estado hablando constantemente sobre seguridad y los pasos que debemos tomar para mantenernos a salvo de interferencias externas cuando se trata de nuestros dispositivos conectados a Internet.

Pero, ¿qué hacemos cuando la amenaza está más cerca de lo que pensamos? Y no, esta no es una película de James Bond, es la triste y al mismo tiempo divertida realidad de los errores de software.

los Imprimir Pesadilla fiasco ha vuelto los ojos de la comunidad de piratas informáticos a las vulnerabilidades expuestas al instalar controladores de terceros.

Sabemos que no pasó mucho tiempo hasta que se encontraron otras formas de entrometerse y, efectivamente, alguien ya descubrió que puede atravesar una puerta completamente abierta en Windows 10 simplemente conectando una conexión inalámbrica Razer dongle.

Este error te da privilegios de administrador

Sí, escuchaste correctamente. Al conectar un dispositivo Razer a máquinas con Windows 10 o Windows 11, el sistema operativo se descargará automáticamente y comenzará a instalar el Software Razer Synapse en la computadora.

Este software mencionado anteriormente permite a los usuarios configurar sus dispositivos de hardware, configurar macros o asignar botones.

Un investigador descubrió una vulnerabilidad de día cero en la instalación plug-and-play de Razer Synapse que permite a los usuarios obtener privilegios del sistema en un dispositivo Windows muy rápido.

La gasolina en el fuego, en este caso, es que Razer afirma que el software Synapse es utilizado por más de 100 millones de usuarios en todo el mundo.

¿Necesita un administrador local y tiene acceso físico?

- Conecta un mouse Razer (o el dongle)

- Windows Update descargará y ejecutará RazerInstaller como SYSTEM

- Abuso de Explorer elevado para abrir Powershell con Shift + clic derechoIntenté contactar @Razer, pero no hay respuestas. Así que aquí tienes un obsequio pic.twitter.com/xDkl87RCmz

- jonhat (@ j0nh4t) 21 de agosto de 2021

Como sabe, los privilegios del sistema son los derechos de usuario más altos disponibles en Windows y permiten que alguien ejecute cualquier comando deseado en el sistema operativo.

Por lo tanto, si alguien obtuviera estos privilegios de alto nivel en Windows, lograría un control total sobre el sistema y puede instalar lo que quiera, incluido el malware.

El problema principal es que Windows Update descarga y ejecuta RazerInstaller como sistema y que el El instalador ofrece a los usuarios la oportunidad de abrir una ventana del Explorador para elegir dónde instalar el conductores.

A partir de ahí, solo hay un paso para presionar shift-clic derecho para abrir una terminal Powershell con privilegios del sistema, y el hacker básicamente puede hacer lo que quiera.

Además, si el intruso pasa por el proceso de instalación y define el directorio de guardado en una ruta controlable por el usuario como Escritorio, el instalador guarda allí un binario de servicio que puede ser secuestrado para su persistencia y que se ejecuta antes de que el usuario inicie sesión bota.

Otro factor importante a tener en cuenta es que los atacantes ni siquiera necesitan un mouse Razer real, ya que la identificación USB se puede replicar fácilmente.

Razer declaró que está trabajando para solucionar este problema.

Después, al principio, el investigador que descubrió esta vulnerabilidad dijo que se comunicó con Razer pero no recibir una respuesta, el fabricante gigante de hardware se puso en contacto con él y discutió este problema más lejos.

Razer también le dijo que recibiría una recompensa por error a pesar de que la vulnerabilidad se reveló públicamente.

Me gustaría actualizar que me ha contactado @Razer y se aseguró de que su equipo de seguridad esté trabajando en una solución lo antes posible.

Su forma de comunicación ha sido profesional e incluso me han ofrecido una recompensa a pesar de haber revelado públicamente este problema.

- jonhat (@ j0nh4t) 22 de agosto de 2021

Todos esperamos que este problema encuentre su solución rápidamente porque a ninguno de nosotros le gustaría ser víctima de un método tan sencillo.

Sin embargo, lo más probable es que a estas alturas de la próxima semana, tanto Razer como Microsoft hayan proporcionado parches de reparación, diseñados para eliminar esta vulnerabilidad.

¿Alguna vez fue víctima de interferencias maliciosas o extracción de datos? Háganos saber en la sección de comentarios.