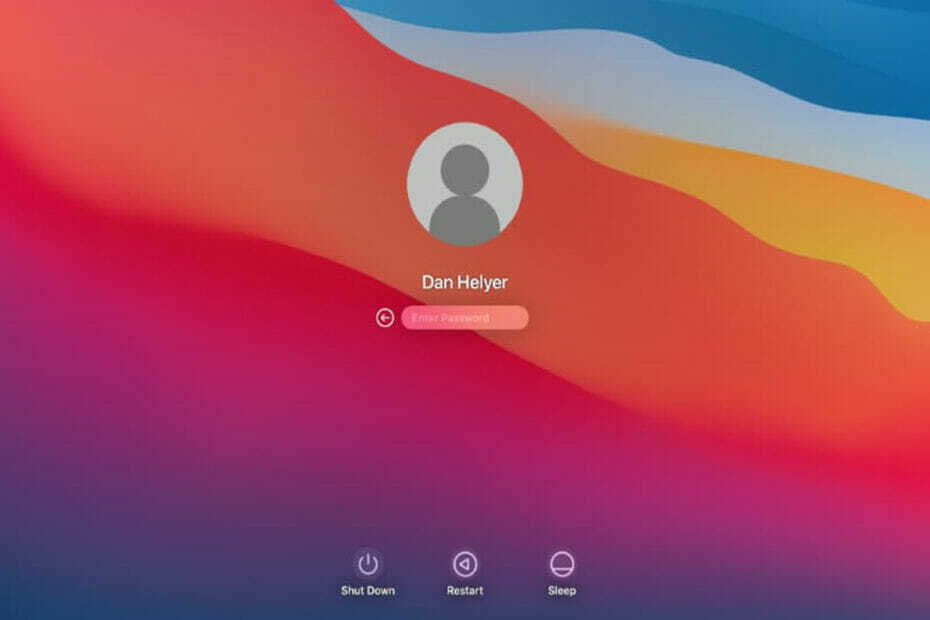

- A TCC egy biztonsági technológia, amely lehetővé teszi az Apple-felhasználók számára, hogy szabályozzák a rendszerükre telepített alkalmazások és az eszközeikhez csatlakoztatott eszközök adatvédelmi beállításait.

- Az új TCC-vel rendelkező Apple-felhasználók teljes merevlemez-hozzáférést tesznek lehetővé beállítási funkciókkal rendelkező alkalmazásokhoz, hogy automatikusan megakadályozzák a jogosulatlan kódfuttatást.

- Végül az Apple-nek sikerült kijavítania a biztonsági rést a tavaly év végén, decemberben kiadott biztonsági frissítésekben.

A Microsoft arra figyelmeztet, hogy a macOS sebezhetősége felhasználható a vállalat átláthatósági, beleegyezési és vezérlési (TCC) technológiájának megkerülésére.

A Microsoft 365 Defender Research Team 2021. július 15-én az Apple MacBook Pro T5 modelljének sebezhetőségét jelentette az Apple-nek a Microsoft Security Vulnerability Research (MSVR) segítségével.

A TCC egy biztonsági technológia, amely lehetővé teszi az Apple-felhasználók számára, hogy szabályozzák az adatvédelmi beállításokat a rendszereikre telepített alkalmazások és a Mac-hez csatlakoztatott eszközök, beleértve a kamerákat és mikrofonok.

Az Apple biztosította a felhasználókat arról, hogy az új TCC-je csak olyan alkalmazások számára engedélyezi a teljes lemezhozzáférést, amelyek olyan funkciókkal rendelkeznek, amelyek automatikusan blokkolják a jogosulatlan kódvégrehajtást.

Kiskapuk

A Microsoft kutatói felfedezték, hogy a kiberbűnözők rávehetik a felhasználót, hogy rákattintson egy rosszindulatú hivatkozásra, hogy hozzáférjen a TCC-adatbázisban tárolt személyes adatokhoz.

„Felfedeztük, hogy lehetőség van programozottan megváltoztatni a célfelhasználó kezdőkönyvtárát, és hamis TCC-t telepíteni. adatbázis, amely az alkalmazáskérelmek hozzájárulási előzményeit tárolja” – mondta a Microsoft egyik vezető biztonsági kutatója. Jonathan Bar.

„Ha javítatlan rendszereken használják ki, ez a sérülékenység lehetővé teheti egy rosszindulatú szereplő számára, hogy támadást szervezzen a felhasználó védett személyes adatai alapján.

„Például a támadó eltéríthet egy, az eszközre telepített alkalmazást, vagy telepítheti saját rosszindulatú alkalmazását, és hozzáférhet a mikrofon privát beszélgetések rögzítésére vagy képernyőképek rögzítésére a felhasználó oldalán megjelenő érzékeny információkról képernyő."

Jelentett TCC-megkerülések

Az Apple más, 2020 óta bejelentett TCC-megkerüléseket is javított, beleértve:

- Környezeti változó mérgezés

- Time Machine rögzíthető

- Következtetés kérdése

Emellett az Apple kijavította a biztonsági rést a múlt hónapban, 2021. december 13-án kiadott biztonsági frissítésekben. "Egy rosszindulatú alkalmazás képes megkerülni az adatvédelmi beállításokat" a biztonsági tájékoztató szerint.

Az Apple jobb állapotkezelés kidolgozásával kezelte a powerdir biztonsági hiba mögött meghúzódó logikai hibát.

„A kutatás során frissítenünk kellett a proof-of-concept (POC) kiaknázásunkat, mert az eredeti verzió már nem működött a legújabb macOS-verzión, Monterey-n” – jelezte Jonathan.

„Ez azt mutatja, hogy bár a macOS vagy más operációs rendszerek és alkalmazások minden kiadással keményebbé válnak, az olyan szoftvergyártók, mint az Apple, a biztonságot a kutatóknak és a nagyobb biztonsági közösségnek folyamatosan együtt kell működnie a sebezhetőségek azonosításán és kijavításán, mielőtt a támadók kihasználhatnák őket."

Srheotless

A Microsoft a mai napon nyilvánosságra hozott egy kódnevű biztonsági hibát Srheotless, amely lehetővé teszi a támadók számára, hogy megkerüljék a System Integrity Protection (SIP) rendszert, és tetszőleges műveleteket hajtsanak végre, a root jogosultságokat felemeljék, és rootkitet telepítsenek a sebezhető eszközökre.

A vállalat kutatói felfedezték a macOS malware új változatait is, az UpdateAgent vagy Vigram néven, amelyeket új kijátszási és perzisztencia taktikákkal frissítettek.

Tavaly júniusban a Tactical Network Solutions biztonsági kutatója (Redmond) számos NETGEAR útválasztó-modell kritikus hibáját tárta fel. A hackerek a hibákat arra használhatják, hogy feltörjék és oldalirányban mozogjanak a vállalati hálózatokon belül.

Szembesültél ezek közül a kudarcok közül? Ossza meg velünk gondolatait az alábbi megjegyzés részben.