- אם מכשיר נדבק בתוכנת הכופר REvil, כניסה אוטומטית למצב בטוח מבטיחה בעת אתחול מחדש.

- עם השינויים האחרונים המיושמים בקוד הזדוני, אין צורך לבצע פעולה מצד המשתמש.

- ההגנה הטובה ביותר מפני התקפות כופר מסוג זה נשארת אנטי-וירוס אמין.

- דיווחים מראים כי מרבית כלי האנטי-וירוס יכולים לזהות התקפות כופר של REvil גם לאחר השינויים.

מחקר אבטחה אחרון גילה כי REvil / Sodinokibi כופרה שיכלל את טקטיקות ההתקפה שלה כדי להבטיח גישה למערכות ההפעלה של הקורבנות.

השינויים שהוחלו משנים את סיסמת הכניסה למערכת ומאלצים אתחול מחדש של המערכת רק כדי לאפשר לתוכנה זדונית להצפין את הקבצים. הן מערכות הפעלה ישנות וחדשות יותר של Windows יכולות להיות מושפעות.

התוצאות פורסמו על ידי החוקר R3MRUN על שלו חשבון טוויטר.

כיצד פועלת תוכנת כופר של REvil כדי לאלץ כניסה למצב בטוח?

לפני השינוי, תוכנת הכופר הייתה משתמשת בטיעון שורת פקודה -smode כדי להפעיל מחדש את המכשיר מצב בטוח, אך היה צורך במשתמש לגשת ידנית לסביבה זו.

זוהי שיטת מתקפות סייבר ערמומית וחדשה, בהתחשב בכך שהמצב הבטוח אמור להיות... בטוח ואף מומלץ כסביבה מאובטחת לניקוי תוכנות זדוניות במקרה של שחיתות במערכת.

יותר מכך, בזמן שבמצב בטוח, התהליכים אינם מופרעים על ידי תוכנת אבטחה או שרתים.

כדי למנוע העלאת חשדות, קוד תוכנת הכופר שונה בנוחות. כעת, תוך שימוש בטיעון -smode, תוכנת הכופר משנה גם את סיסמת המשתמש ל- DTrump4ever, ההודעות מראות.

כתוצאה מכך, הקובץ הזדוני שינה כמה רשומות רישום ו- Windows יופעל מחדש אוטומטית עם האישורים החדשים.

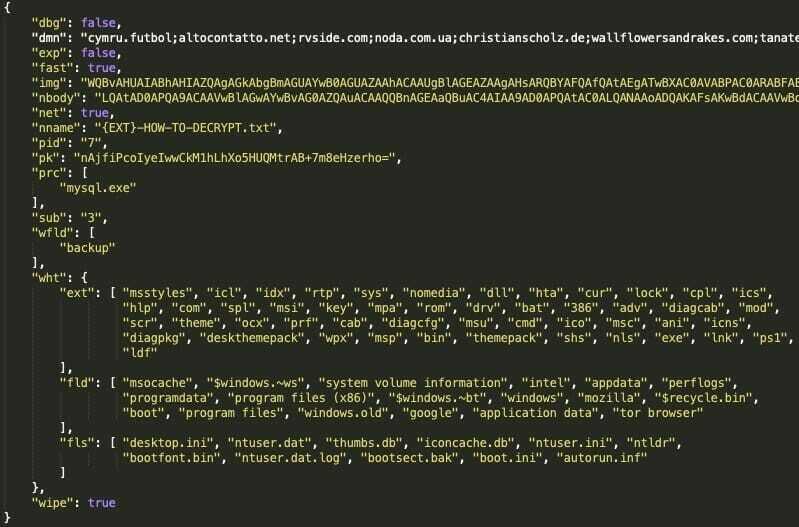

ההערכה היא שהקוד המשומש הוא הבא:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

AutoAdminLogon = 1

DefaultUserName = [account_name]

DefaultPassword = DTrump4ever

החוקר גם הצביע על שני מקורות VirusTotal עם ובלי המדגם המתוקן של ההתקפה. הדרך הבטוחה ביותר להגן על המערכת שלך מפני ניסיון כזה נותרה אנטי-וירוס אמין.

⇒ השג את אבטחת האינטרנט של ESET

ESET היה אחד מ -70 כלי האבטחה שנבדקו כדי לגלות את תוכנת הכופר REvil (שונה או לא); 59 פתרונות זיהו זאת.

אז דאג להתקין אנטי-וירוס ואפשר הגנה בזמן אמת למערכת שלך. כמו תמיד, אנו ממליצים גם להימנע מאתרים מקוונים חשודים או מקורות.