Microsoft Defender Antivirus är den inbyggda säkerhetslösningen för Windows som skyddar ditt system från skadlig programvara eller virusattacker. Det skyddar din dator i realtid från alla typer av misstänkta aktiviteter och du kan kontrollera skyddshistoriken i ditt Microsoft Defender Antivirus på din Windows 11-dator. Windows Security -appen körs i bakgrunden och meddelar dig om eventuella säkerhetsöverträdelser och visar alla rapporter i avsnittet skyddshistorik. Detta hjälper dig att hålla reda på de olika typerna av oönskade aktiviteter och de åtgärder som vidtas mot dem.

Skyddshistorik är en funktion som erbjuds av det inbyggda antivirusprogrammet som visar listan över skadliga filer som upptäcktes under genomsökningen. Listan innehåller också detaljer relaterade till skadlig programvara, vilket indikerar om den har tagits bort helt till nästa Windows -uppdateringsversion med buggfix. Skyddshistoriken är också synlig för Ransomware -skyddsfunktionen. Det visar vilka objekt som har blockerats, så att du kan kontrollera dem och tillåta om det var falskt positivt.

Så hur ser du på skadlig programhistorik i Microsoft Defender -antivirusprogrammet på din Windows 10/11 -dator? Vi kan förklara hur ..

Metod 1: Kontrollera skyddshistoriken genom Windows säkerhetsinställningar

Denna metod kräver att du får åtkomst till Windows säkerhetsinställningar via appen Inställningar. Följ instruktionerna nedan för att se skyddshistoriken med Windows Security:

Steg 1: tryck på Vinn + I tangenterna tillsammans på tangentbordet för att öppna inställningar app.

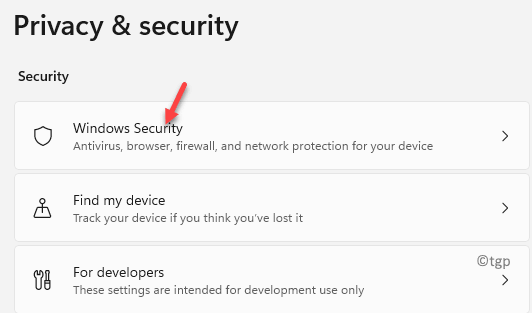

Steg 2: I inställningar fönster, klicka på Sekretess och säkerhet på rutans vänstra sida.

Steg 3: Nu, navigera till höger sida och under säkerhet klicka på Windows säkerhet.

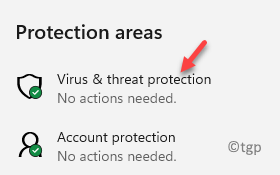

Steg 4: Därefter i Windows säkerhet sida till höger, under Skyddsområden klicka på Virus- och hotskydd.

Steg 5: Nu, i Virus- och hotskydd skärmen, under Aktuella hot klicka på Skyddshistorik länk i blått.

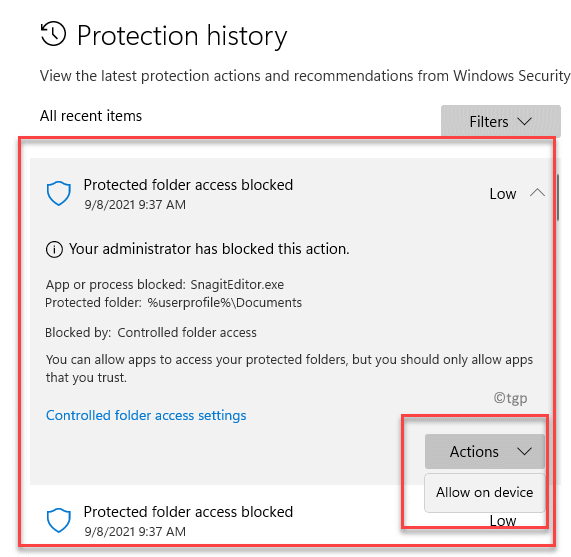

Steg 6: I nästa fönster ser du listan över alla hot som hittats och blockerats, tagits bort eller satts i karantän av Windows säkerhet.

*Notera - Om du inte ser något här betyder det att det ännu inte har hittats några potentiella hot på din dator, som ska upptäckas av Microsoft Defender antivirus.

Steg 7: Du kan nu klicka på objekten från listan en efter en och du kan se detaljerad information för vart och ett av de potentiella hoten. Informationen inkluderar - namnet på appen eller processen, vilken app som blockerade den, vilken app eller mapp som skyddades, datum, etc.

Du kan också klicka på Handlingar rullgardinsmenyn under var och en av objektdetaljerna och välj Tillåt på enheten om du känner igen appen eller filen och om du är säker på att det inte är ett hot.

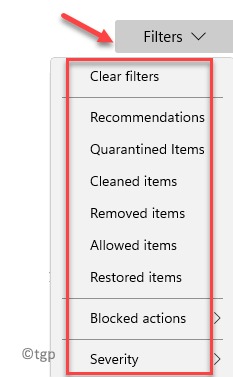

Steg 8: Dessutom, om det är en lång lista med objekt, kan du klicka på Filtrera alternativet längst upp till höger och välj från listan vad du vill se:

Rekommendationer Objekt i karantän Rensade objekt Borttagna objekt Tillåtna objekt Återställda objekt blockerade åtgärder> Blockerad mappåtkomst, Blockerade objekt, Regelbaserat block Allvarlighet> Allvarlig, Hög, Måttlig, Låg

Nu när du har en tydlig bild av skyddshistoriken vet du att ditt system har totalt skydd av Windows -säkerheten.

Metod 2: Kontrollera skyddshistorik med Windows PowerShell

Men om du vill dra upp skyddshistoriken för skadlig kod som upptäcks och blockeras kan du göra det med den förhöjda Windows PowerShell. Låt oss se hur:

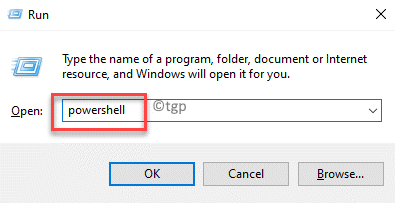

Steg 1: tryck på Vinn + R nycklar samtidigt på din dator och Kör kommando fönstret öppnas.

Steg 2: I Kör kommando sökfält, skriv Powershell och tryck på Ctrl + Skift + Enter kortkommandon på tangentbordet för att öppna den förhöjda Windows PowerShell.

Steg 3: I PowerShell (administration) -fönstret, kör kommandot nedan och tryck på Stiga på:

Get-MpThreat

Detta kommer att visa listan över hot som har upptäckts av antivirusprogrammet med detaljer som status för hotkörning, aktiv status och plats för den infekterade filen.

Steg 4: Du kan också utföra kommandot nedan för att kontrollera listan över alla aktiva eller falska fynd:

Get-MpThreatDetection

Detta kommer att dra upp detaljer som Initial upptäcktstid och datum, åtgärdssuccé: Sant falskt, infekterad filplats och mer.

*Notera - Skillnaden mellan de två kommandona ovan är medan Get-MpThreat drar upp hothistoriken, Get-MpThreatDetection kommandot drar upp skyddshistoriken.

När du har kört kommandona framgångsrikt har du en klar bild av vilken typ av skadlig kod som försökte invadera din dator.